Grundlegendes zur Sicherheit von E-Mails

Die E-Mail an sich gibt es seit über 50 Jahren, seit 1971 als Ray Tomlinson aus einer Laune heraus das Konzept der E-Mail entwickelte. Er wollte einfach nur eine Datei von einem Computer zu einem anderen senden. Und um den Adressat und den Computer unterscheiden zu können, nutzte Tomlinson das „@“-Zeichen als Trennzeichen. Das war zu der Zeit als es statt dem Internet (World Wide Web) noch das Arpanet gab. Das World Wide Web gibt es nun seit 1990.

Von daher stellen E-Mails für Unternehmen und mittlerweile auch Privatpersonen immer noch das wichtigste Kommunikationsmittel dar. Gleichzeitig sind sie der wichtigste Einfallsweg für Malware in Firmen- und Privatnetzwerke. Dabei sind Ransomware, Phishing, virenverseuchte Attachments und auch Spam sehr konkrete Bedrohungen für die IT-Sicherheit in den Unternehmen und Privathaushalten. In der IT-Sicherheit sollten die Administratoren wissen, was zu tun ist, um die Mail-Übertagungen in ihren Netzen abzusichern. Bei Privathaushalten wird das zu einer echten Herausforderung, denn die meisten Anwender wenden nur gedankenlos an. Dabei ist die Einstellung „Mir wird schon nichts passieren, denn so wichtig bin ich nicht!“ weit verbreitet. Das ist aber ein Trugschluss, denn den Angreifern geht es bei den meisten Angriffszielen nicht um Wichtigkeit, sondern um Vorbereitung etwas viel Größerem. Und dazu wird auch Omi’s Windows-Laptop benötigt.

Trotz der Tatsache, dass E-Mail heute immer noch eines der wichtigsten Kommunikationsmittel ist, gilt es leider auch als eines der Unsichersten. Das hat damit zu tun, dass Mails in der Regel unverschlüsselt über das Netz übertragen werden. Dabei ist die Übertragung von Client zu Server heute mit SSL/TSL verschlüsselt, nur das ist es nicht. Mehr dazu später.

Zusätzlich wird die Mail-Technik auch konsequent missbraucht, um Malware, Phishing-Links und SPAM zu verbreiten. Denn es gibt keine effizientere Methode unter den Bedingungen geringer Kosten und Leichtigkeit, riesige Mengen von Mail-Adressen zu bekommen, seine Informationen zu verbreiten.

Was macht E-Mails so unsicher?

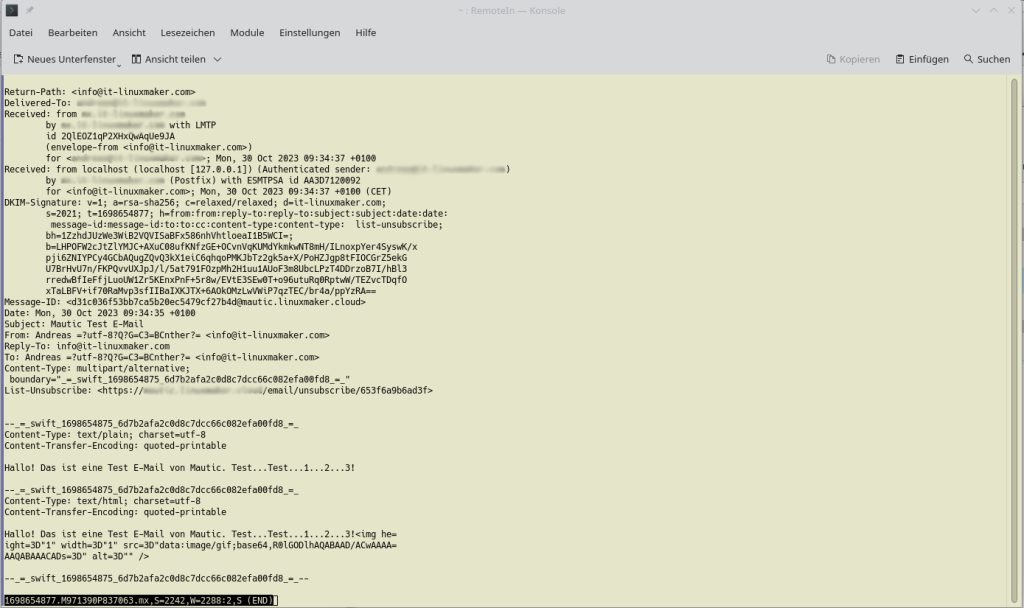

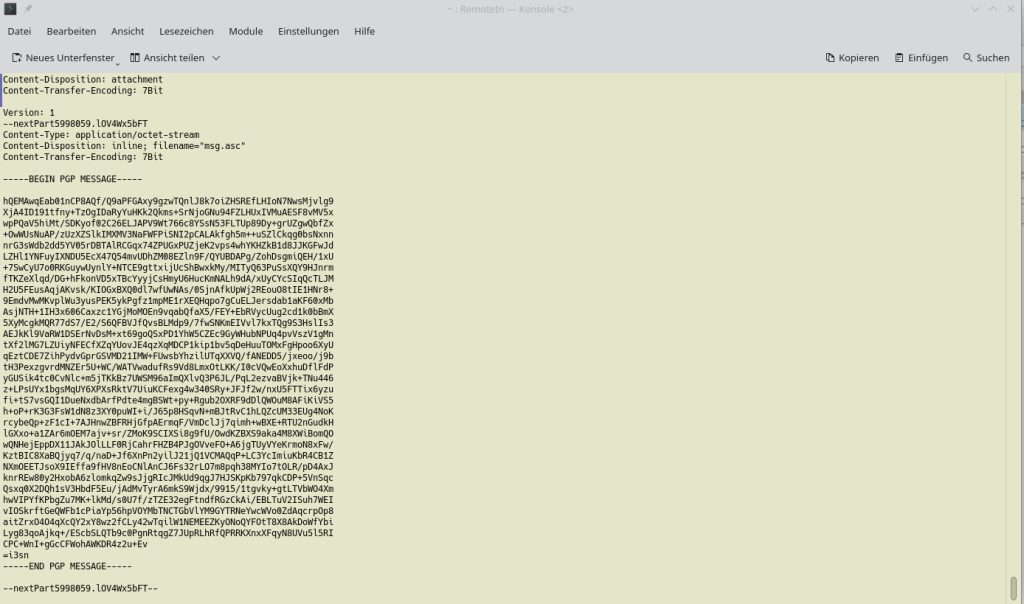

Eingangs haben wir erwähnt, dass Tomlinson 1971 eine Datei von einem Computer zum Anderen versenden wollte. Daran hat sich auch 53 Jahre später nichts Grundlegendes geändert. Geändert haben sich die Bedingungen darum herum. Wir nutzen heute nahezu nur noch IMAP, um an unsere E-Mails – ich sage einmal bewusst „E-Mail-Dateien“ – heranzukommen. Und diese liegen auf den Mail-Servern in Verzeichnissen als einfache Textdateien. Ja, auch die schön formatierten HTML-Mails sind nichts anderes als einfache Textdateien. Diese Textdateien kann sich jeder, der Zugriff auf solche Mail-Server hat, durchlesen, sogar verändern mit Hilfe von Editoren. Wie so eine E-Mail auf Datei-Ebene aussieht, ist hier abgebildet:

Was sehen Sie hier? Zum Einen sind ganz deutlich im Mailheader die kompletten Transportinformationen – von wo, von wem, an wen und an welchen Server gesendet wurde – zu sehen. Das wird wichtig bei der Abwehr von Spam und anderen unerwünschten Mails. Dann aber sehen Sie all die Daten, die in Ihrem Mail-Client auch schön aufbereitet zu sehen sind. Schauen Sie einmal genauer hin.

Das was ich hier zeigen will, ist, dass jeder Ihre Mails lesen kann. Sie haben einen eigenen Mailserver, sehr gut! Denn dann beschränkt sich der Kreis derer, die Ihre Mails lesen könnten nur auf Ihre IT-Systemadministratoren. Bei Massen-Mail-Providern wie Gmail, Yahoo, GMX, IONOS, AOL, T-Online usw. kennen Sie eben diese IT-Systemadministratoren nicht. Das Gleiche gilt für alle ISP (Internet Service Provider), bei denen Sie günstigen Webspace für Ihre Websites hosten und die Ihnen zu Ihrer Domain auch noch die Mail-Services mit anbieten. Sie kennen einfach diese verantwortlichen Menschen nicht und vor allem wissen Sie nicht, wie gut diese Systeme dieser Dienstleister gegen Cyberattakten abgesichert sind. Ich würde das als blindes Vertrauen in die Sache bezeichnen.

Gefährliche Mails manuell entdecken

Das was ich gerade gezeigt habe, das lässt sich im Alltag beim Sichten der E-Mails auch einsetzen, den nicht jede E-Mail wird vom Scanner exakt erfasst – vor allem wenn sie erstmals auftritt.

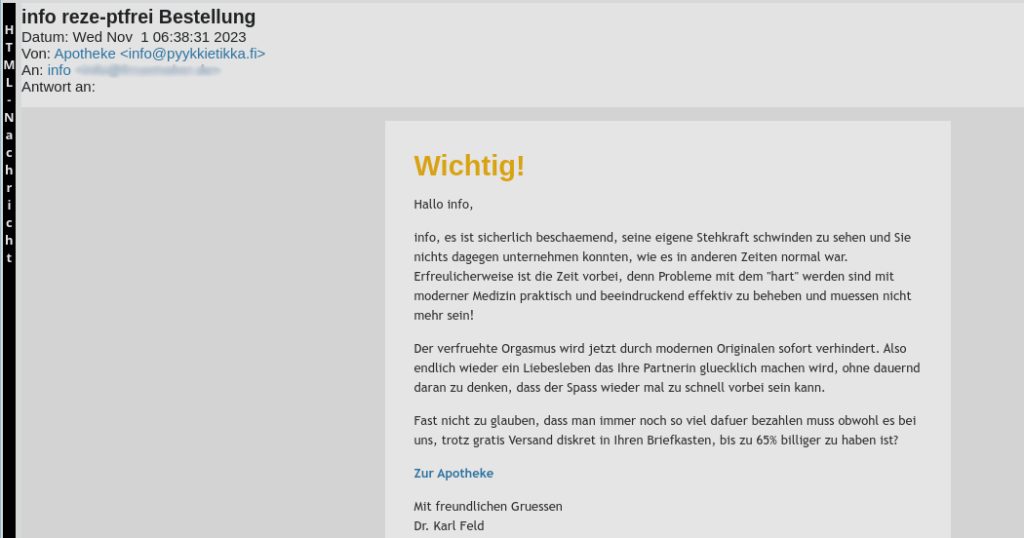

Diese Mail soll uns zu einem Phishing-Ziel locken. Aber bereits die Absenderadresse erregt mein Misstrauen, denn zum Einen die Toplevel-Domain (TLD) „.fi“ für Finnland und zum Anderen die Fantasie-Domain „pyykkietikka“ setzen die Glaubwürdigkeit dieser Mail, die für deutsches Publikum bestimmt ist, für mich auf einen absoluten Nullpunkt. Auch die Anrede, die Teil meiner Mailadresse ist, ist wenig professionell und vertrauenserweckend.

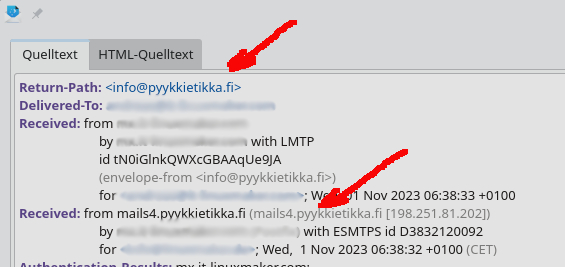

Ein Blick in den Quelltext der Mail, wie eben beschrieben, zeigt

noch einmal die Rohdaten. Es werden sogar die IP-Adresse und der Hostname des verantwortlichen Mailservers gezeigt. Wertvolle Informationen, um dem Spammer auf die Spur zu kommen – zumindest die Ermittlungsbehörden.

Fazit hier ist, dass Sie solche E-Mails erst gar nicht großartig zu öffnen brauchen, selbst wenn mit „Achtung! Ihr Bankkonto wird in 24 Stunden gesperrt!“ im Subject gedroht wird. Ein Blick auf die Mailadresse respektive in den Quelltext, verrät den wahren Zweck. Teilweise passen die benutzen Mailadressen, Domainnamen noch nicht einmal zu den Inhalten, die vermittelt werden sollen.

Kann ich mir die im Klartext bei mir auf dem Desktop auch ansehen?

Eindeutig ja, auch wenn das von Mail-Client zu Mail-Client unterschiedlich gehandhabt wird.

KMail im KDE auf Linux-Systemen

Hier ist es am einfachsten. Denn man öffnet einfach eine E-Mail in der Ansicht und drückt dann die Taste „v“ auf der Tastatur. Dann kann man sich den Quelltext und den HTML-Quelltext ansehen.

Thunderbird

Hier reicht es aus „Strg+U“ zu drücken, wenn man eine Mail geöffnet hat.

Outlook unter Windows

Um sich in Microsoft Outlook den Quelltext einer Mail anzeigen zu lassen, führen Sie in der gewünschten E-Mail einen Rechtsklick aus, so öffnet sich ein Popup-Menü. Über den Menüpunkt „Quelle“ wird der Quelltext der Mail geöffnet.

Webmailer von Gmail, INOS, Yahoo etc.

Hier geht das zwar auch, ist aber sehr unterschiedlich bezeichnet und in der GUI versteckt.

Mail-Clients Apps in Android oder iPhone

Hier ist es teilweise möglich und auf wieder nicht, das hängt ganz von den verwendeten Apps ab.

Soviel zum Thema Sichtbarkeit der Mail-Inhalte. Das ist somit ein ziemlich spannender Aspekt. Auf den wir später noch einmal zurück kommen werden. Jetzt zunächst weitere Schwachstellen der E-Mails.

Cyberattacken via E-Mail

So kann man Mails als Teil von Cyberattacken ansehen, in denen Viren versteckt sind oder über die über Malware– oder Phishing-Links verfügen.

Virenschutz und Spam-Abwehr

An dieser Stelle lässt sich bereits viel abfangen, wenn der Mail-Verkehr auf dem Gateway oder direkt auf dem Mailserver auf Viren und Malware untersucht wird. Hierzu stehen genug proprietäre und Open Source Virenscanner zur Verfügung. Sie dienen allerdings nur der Sicherheit auf Serverseite und ersetzen nicht in allen Fällen eine Anti-Virus-Lösung auf dem Client. Vorteil ist, dass sie an einer zentralen Stelle arbeiten, und dadurch auch relativ leicht zu konfigurieren und zu verwalten sind. Installiert auf einem Gateway sehen sie somit auch jeden übertragenen Verkehr und sind so in der Lage, bekannte Viren und Trojaner sowie Spyware aus den Datenübertragungen auszufiltern. Idealerweise geschieht nicht nur bei den Mail-Daten, sondern auch andere wichtige Protokolle wie das HTTP werden gefiltert.

Beim Spam-Schutz ist es wichtig, dass die Administratoren genau definieren können, welche Mails zugestellt, markiert, in Quarantäne verschoben und blockiert werden. Erst jetzt sind sie dazu in der Lage, ihre Anti-Spam-Lösung exakt an die Anforderungen ihres Unternehmens anzupassen. Das Anlegen von Black- und White-Lists sollte die Lösung auch unterstützen.

Viren- und Spam-Schutzlösungen auf den Clients

Es gibt auch Situationen, in denen es Sinn macht, client-basierte Spam-Schutz- respektive Virenschutz-Programme einzusetzen. Zum Einen als eine zusätzliche Schutzschicht, zum Anderen in Umgebungen, in denen der Mail-Server bei einem Provider steht und in denen die Administratoren des Unternehmens deswegen keinen Zugriff auf diesen haben.

Hier bieten Hersteller von Anti-Virus-Software Security-Suites an, die auch eine Anti-Spam-Funktion enthalten, aber auch Stand-Alone Anti-Spam-Produkte existieren zum Beispiel für Outlook oder andere weit verbreitete Mail Clients. Besonders für Umgebungen, in denen die zuständigen Mitarbeiter keine Anti-Virus-Produkte von Drittanbietern installieren wollen, zum Beispiel, weil sie den Windows Defender vorziehen, sind das geeignete Lösungsansätz. Nichts desto trotz, welches Produkt letztendlich Sie einsetzen, in einem Unternehmen ist es von großer Bedeutung, dass die Lösung sich zentral verwalten lässt, da die Administration sonst schnell sehr aufwendig wird.

Des weiteren gehören heute auch oftmals URL-Checker zur Ausstatttung einer Mail-Security-Lösung neben der Erkennungsfunktion für die schädlichen Mails, die die in den Mails enthaltenen Links überprüfen und so schädliche Webseiten identifizieren und URL-Manipulationen aufdecken.

Weitere andere Einsatzszenarien wären denkbar: So existieren durchaus Produkte, die über eine Bildanalysefunktion verfügen und so unter Anderen pornografische oder anderweitig unangemessene Bilder in E-Mail-Anhängen identifizieren und blockieren können. Diese Lösungen gehen aber über die reine IT-Sicherheit hinaus und dienen eher der Durchsetzung von Unternehmens-Policies.

E-Mail-Verschlüsselung

Weniger zum Schutz des Netzwerkes vor möglichen Angriffen, sondern zum Schutz der Maiilinhalte unbefugtem Lesen und Veränderung dient die E-Mail-Verschlüsselung. Das Thema Verschlüsselung wird in diesem Bereich nach wie vor stiefmütterlich behandelt.

Mittlerweile wird der Aufbau einer verschlüsselten Verbindung zwischen den Clients und den Mail-Servern über SSL/TLS von vielen Providern und Mail-Clients unterstützt. Auch sind viele Mail-Server inzwischen auch dazu in der Lage, untereinander verschlüsselt zu kommunizieren. Aber das Thema scheitert bislang an der generellen Verfügbarkeit der notwendigen Komponenten.

An anderer Stelle werde ich dieses Thema der Verschlüsselung der Mails noch detaillierter aufgreifen. In dieser Stelle sollte soviel bekannt sein, dass man auf beiden Seiten des E-Mail-Transfers zum Einen eine plattformunabhängige Verschlüsselungs-Software installiert hat, die den verwendeten Verschlüssungsalgorithmus der Gegenseite beherrscht. Zum Anderen müsste jede Seite einen Schlüssel besitzen, mit dem die Mail verschlüsselt und vom Empfänger wieder entschlüsselt werden kann.

Das ist aber sehr unpraktisch, weil dieser Schlüssel für alle Mail-Partner existieren müsste – oder eben pro Mailpartner ein Schlüssel, was genauso unpraktikabel ist. Außerdem wäre so ein Schlüssel, den man auch als „symmetrischen Schlüssel“ kennt dann alles Andere als Top-Secret.

Besser eignen sich hier also Verfahren mit „asymmetrischen Schlüsseln“ wie OpenPG. Hier kennt man zum Verschlüsseln einen „Public Key“ und zum Entschlüsseln der „Private Key“. Man kann zu jeder erdenklichen Mail-Adresse ein solches Schlüsselpaar generieren. Den „Private Key“ behält der Eigentümer der Mail-Adresse, der „Public Key“ wird verteilt und idealerweise sogenannten Key-Servern öffentlich gemacht. Hier kann jeder nach der Mail-Adresse seines Mailpartners suchen und den „Public Key“ herunterladen, um mit ihm die E-Mail zu verschlüsseln. Der Empfänger und nur er kann dann mittels des privaten Schlüssels die E-Mail wieder öffnen.

Hier sieht man eine solche Mail, von der ich aus Platzgründen den Mailheader nicht mit abgebildet habe. Aber ganz oben muss man sich noch den Teil denken, den wir bereits in der vorherigen Abbildung sehen konnten. Sehen Sie, niemand kann jetzt den Inhalt dieser Mail erfassen oder lesen.

Mit diesem Konzept lägen in den Verzeichnissen auf den Mail-Servern nur Mails

Lösungsansatz zur generellen Verschlüsselung von Mails

Momentan scheitert diese geniale Idee, die bereits seit über 30 Jahren mit Entwicklungg von Pretty Good Privacy (PGP) durch Phil Zimmermann auf massenhaften Einsatz wartet, an dem Aufwand, der von allen Beteiligten zu leisten wäre.

Besser wäre es doch, wenn die Provider mit dem Anlegen jeder Mail-Adresse auch gleich ein Schlüsselpaar für OpenPGP erzeugen. Ein Passwort wird sowieso immer verlangt. Das Gleiche sollte auch für alle Mail-Clients (Outlook, Kmail, Thunderbird etc.) gelten, dass mit Einrichten eines Mailaccounts nach vorhandenen PGP-Schlüsselpaaren gefragt wird und diese bei Verneinung automatisch generiert werden. Gleichzeitig werden die Public Keys automatisch veröffentlicht, so dass jeder, der die Mail-Adresse kennt auch gleich verschlüsselte Mails senden kann.

Technisch wäre das kein Problem. Die Software OpenPGP ist OpenSource und steht für jedes aktuelles Betriebssystem zur Verfügung. Das Umsetzen ist lediglich zusätzlicher Programm-Code in der bereits vorhandenen Software. Auch die Anbieter der Webmailer könnten solche Plugins standardmäßig in der eigenen Oberfläche mit anbieten.

Das wären großartige Schritte zur Verbreitung des Versands von verschlüsselter Mails. Eigentlich sollte der Versand unverschlüsselter Mails nicht mehr möglich sein. Allenfalls Systemmails auf den Servern selber könnte davon noch ausgenommen bleiben.

Fazit

E-Mail-Sicherheit lässt sich durchaus erreichen, selbst dann, wenn einem eine Ende-zu-Ende-Verschlüsselung der Nachrichten mit S/MIME und OpenPGP zu aufwendig ist. Lösungen für Spamabwehr und Virenabwehr ünterstützen die Flut von Spam- und Phishing-Nachrichten einzudämmen und die Verbreitung von Malware zu unterbinden. Eine SSL/TLS-Verschlüsselung zwischen den Mail-Clients und den Servern bietet Schutz für Benutzerpasswörter und sichert so den Zugriff auf die Mail-Konten ab.

Dennoch bleibt es eine Mammutaufgabe für die Verantwortlichen den Schutz aktuell zu halten. Unterstützt werden die Administratoren durch leistungsfähige Tools, die dabei helfen, den Mail-Verkehr genau zu analysieren und mit den dabei gewonnenen Informationen das Sicherheitsniveau der ganzen Mail-Umgebung anzuheben.

Und ganz wichtig wäre auch ein Umdenken bei der Verschlüsselung. Das sollten die Verantwortlichen wie vorgeschlagen mehr und mehr in die Tat umsetzen. Denn E-Mails werden uns noch lange begleiten, umso wichtiger wird es sein, dass die Inhalte genauso geschützt sind wie die herkömmliche Briefpost es seit eh her ist.